無料でここまでできる——ZITADELが解決した

グローバルチームのアカウント管理とセキュリティ

認証基盤ゼロから始めて、MFA強制まで辿り着いた話

1. 認証基盤なし時代の課題

採用が増えるにつれ、以下のような問題が積み重なっていきました。

- ツールごとにアカウントを個別発行

- 退職者のアカウントが残るリスク

- パスワード管理が個人任せ

- 誰がどこにアクセスできるか不透明

- 大量採用のたびに運用負荷が増大

- 1アカウントで全ツールにSSO接続

- 退職時は1操作で全アクセス遮断

- MFA強制でパスワード依存を排除

- ログインログを組織全体で一元管理

- 採用が増えてもオンボーディングコスト変わらず

2. なぜZITADELを選んだか

認証基盤のOSSにはKeycloakなど複数の選択肢がありますが、ZITADELを選んだ主な理由はシンプルです。

選定の決め手

① ユーザー数が増えても追加コストゼロ(セルフホスト)

② MFAをはじめとする高度なセキュリティ機能が無料で使える

③ 管理UIが直感的で、インフラエンジニア以外でも運用できる

④ OIDC対応でForgejoやXWiki、MatrixとのSSO統合がスムーズ

3. MFA強制設定——グローバルチームのセキュリティを仕組みで担保する

現在、弊社で最もインパクトがあったのがMFA(多要素認証)の組織全体への強制です。グローバルチームは端末も拠点もバラバラ。パスワード管理を個人の意識に委ねるのは、リスク管理として成立しません。

ZITADELでは管理画面からポリシーを設定するだけで、組織全員にMFAを強制できます。TOTPアプリ(Google AuthenticatorやAuthyなど)に対応しており、設定も直感的です。

管理コンソールでMFAポリシーを設定

組織全体またはプロジェクト単位でMFA必須化を有効にする

ユーザーが初回ログイン時に自動でMFA設定を促される

管理者が個別に声かけする必要なし。仕組みが強制する

全ツールへのアクセスがMFA保護された状態になる

SSOと組み合わさることで、Forgejo・XWiki・Matrix全てが対象

無料でここまでのMFA機能が使えるツールは多くない。Auth0やOktaでも基本的なMFAは利用できますが、柔軟なポリシー設定や組織全体への強制といった高度な機能は上位プランに限定されることが多く、ユーザー数が増えるにつれコストも急増します。ZITADELのセルフホストなら、ユーザー数に関係なく、こうした高度な認証機能を追加コストなしで利用できます。

4. ZITADELが備えるその他のセキュリティ機能

ZITADELのセキュリティ機能はMFAにとどまりません。組織のフェーズや要件に合わせて段階的に活用できる機能が、セルフホストの無料枠だけでこれだけ揃っています。

文字数・複雑さ・有効期限を組織全体に強制。「password123」を排除できる。

標準搭載ログイン失敗の上限回数を設定し、ブルートフォース攻撃を自動でブロック。

標準搭載プロジェクト・チームごとに細かく権限を付与。職種別のアクセス管理が可能。

標準搭載誰がいつどこからログインしたかを全記録。インシデント発生時のトレーサビリティ確保。

標準搭載管理者が任意のユーザーを強制ログアウト可能。不審アクセスへの即時対応。

標準搭載パスワードレス認証(FIDO2/WebAuthn)にも対応。将来的なパスワード廃止も視野に。

標準搭載5. ライセンスと運営体制——長く使い続けられるかという視点

OSSを基幹インフラに採用する上で、「将来ライセンスが変わるリスクはないか」という視点は欠かせません。HashiCorpやElasticsearchのように、一度OSSとして普及した後にライセンスを変更した事例は実際に存在するからです。

ZITADELはスイスの企業Caos AGが開発・運営しており、非営利団体ではありません。ただし、現時点ではコア機能を含むすべてがApache 2.0ライセンスのもとで公開されており、商用利用・改変・再配布が自由に認められています。また、コードはGitHub上で完全公開されているため、仮に将来方針変更があったとしても、その時点のコードをフォークして自社で継続運用するという選択肢が常に残されています。

「フォークできる」という事実が、最大の保険。営利企業が運営するOSSであっても、Apache 2.0でコードが完全公開されている限り、特定ベンダーへの依存度は商用SaaSとは根本的に異なります。私たちはこの透明性を評価した上で、ZITADELを選択しています。

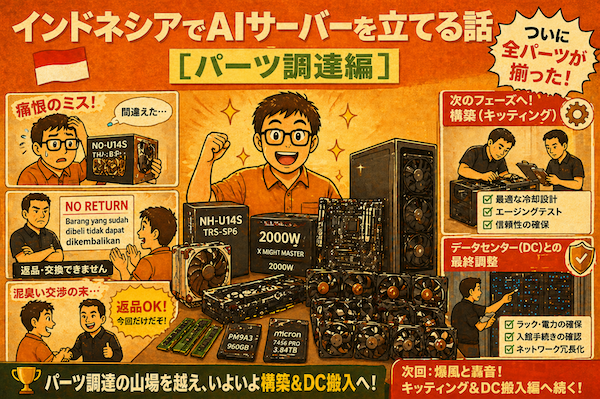

6. インドネシアチームによるセルフホスト運用

ZITADELの構築・運用は、インドネシアの自社エンジニアチームが担っています。SaaSベンダーに「管理の手間を外注」してライセンス料を払うのではなく、削減したコストをAI関連サービスへの投資に充てる——これが弊社のコスト戦略の根幹です。認証基盤のような周辺インフラこそOSSでコストを抑え、Claudeをはじめとする生産性に直結するAIサービスへの予算を厚くしていく。この方針は今後もより加速していきます。

初期の立ち上げにかかった時間は想定より短く、「まず動かして使い始める」には十分な速度感でした。OSSだからといって、スタートアップに不向きということはありません。

7. おわりに——「認証基盤なんて後回しでいい」と思っていたあの頃

正直なところ、以前の弊社にとって認証基盤は「いつか整備すればいい」という後回し案件でした。ツールごとにアカウントを発行して、Excelで管理して、退職者のアカウントが残っていてもすぐに気づかない——そんな状態を「仕方ない」と受け入れていた時期があります。

同じ感覚を持っている方は、きっと少なくないはずです。特にスタートアップや急成長中の組織では、目の前のプロダクト開発や採用に追われて、インフラのガバナンスは後手に回りがちです。

ただ、組織が大きくなるほど「あの時やっておけば」というコストは膨らみます。ZITADELは導入の敷居が低く、セルフホストであればコストもかかりません。「まず動かしてみる」ことへのハードルは、思っているよりずっと低いはずです。AIへの投資を加速させながら、周辺のセキュリティ基盤もきちんと整えていく——その両立を、OSSは可能にしてくれます。

まとめ:ZITADELで得たもの

- ✓ 採用が増えても追加コストなし。ユーザー数課金から完全に解放

- ✓ 入退社のアカウント管理が1操作で完結。運用負荷が激減

- ✓ MFA強制によって、個人の意識に依存しないセキュリティを実現

- ✓ 商用SaaSでは高額なプランが必要な機能が、セルフホストなら無料で使える

- ✓ 段階的に機能を追加できるため、組織のフェーズに合わせて育てられる